Keylogger – Funktionsweise und Schutz

Stellen Sie sich vor, es gibt eine Malware, die all Ihre Tastatureingaben und Mausklicks aufzeichnet und an einen Dritten verschickt. Ein Keylogger kann genau diese Aufgabe unbemerkt ausführen. Wir zeigen Ihnen auf leicht verständliche Weise, wie Keylogger funktionieren und wie Sie sich davor schützen können.

Was ist ein Keylogger? – Definition

Bei einem Keylogger handelt es sich um eine Software, die alle Tastatureingaben aufzeichnen kann. Keylogger gibt es auch als Hardware, die an die Tastatur angeschlossen wird und jede Eingabe protokolliert. Die Bezeichnung „Keylogger“ setzt sich aus „Keystroke Logger“ zusammen, auf Deutsch „Tastenanschlag-Protokollierer“ (keystroke = Tastaturanschlag, to log = protokollieren).

Werden Keylogger als Malware von Hackern eingesetzt, können sie damit Passwörter stehlen, Kreditkartendaten abgreifen oder z.B. Screenshots von Webaktivitäten machen. Die gestohlenen Daten werden dann für kriminelle Aktivitäten genutzt.

Keylogger können auch zum Testen von Software eingesetzt werden, oder um zu kontrollieren, was Mitarbeiter eintippen. Der Unterschied zur Malware besteht dann darin, dass für diese Nutzung das Einverständnis der Anwender vorliegt.

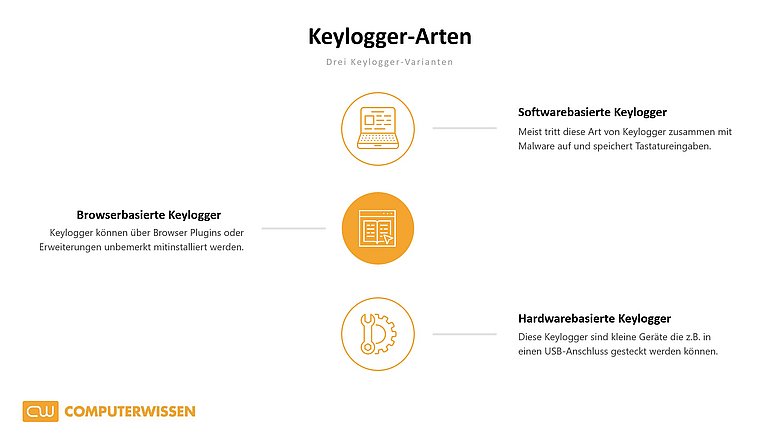

Keylogger – Arten und Varianten

Keylogger gibt es in drei gängigen Ausführungen: als software-, browser- oder hardwarebasierte Keylogger.

Softwarebasierte Keylogger: | Diese Keylogger werden als Software zwischen Tastaturtreiber und Betriebssystem geschaltet. Die Daten werden vom Tastaturtreiber direkt an das Betriebssystem bzw. den Keylogger übermittelt. Je nach verwendeter Software erfolgt die Speicherung der Tastatureingaben lokal auf der jeweiligen Hard Disk oder die Daten werden direkt über das Web an die Empfänger geschickt. Softwarebasierte Keylogger werden häufig zusammen mit weiterer Malware wie Trojanern auf einem Computer eingeschleust. Mit den Keyloggern wird dann vor allem Phishing betrieben, d.h. Datenklau sensibler Bankdaten oder anderer wichtiger Personendaten. |

Browserbasierte Keylogger: | Keylogger müssen nicht zwingend als Software auf dem Rechner installiert werden. Es gibt auch Malware, die als Browser-Plugin bzw. -Erweiterung arbeitet und die Daten über den Browser an Kriminelle verschickt. |

| Hardwarebasierte Keylogger: | Diese Logger sind kleine Geräte, die zwischen Tastatur und Rechner installiert werden. Häufig verfügen die Geräte über einen USB-Ein- und -Ausgang. Somit kann der Keylogger bequem mit eine USB-Kabel angeschlossen werden. Hardware-Keylogger können unabhängig vom verwendeten Betriebssystem eingesetzt werden. Sie lassen sich entweder per Kabel auslesen oder sie übertragen die Daten per Funk oder WLAN an den Empfänger. |

Warum sind Keylogger gefährlich?

Keylogging ist dann gefährlich, wenn Anwender nicht wissen, dass all ihre Eingaben auf dem PC mitgeschrieben werden. So können Bankdaten, Kreditkartendaten, Passwörter oder Kommunikationsdaten ungewollt an Dritte übertragen werden.

Die gestohlenen Daten können Kriminelle verwenden, um in Ihrem Namen Waren im Internet zu bestellen oder die Zugänge an andere Kriminelle zu verkaufen. Möglich ist darüber hinaus, dass Keylogging einer Attacke mit Ransomware vorausgeht, mit der Anwender danach erpresst werden.

Keylogger selbst sind deshalb gefährlich, weil die Malware meist nicht oder schon zu spät entdeckt wird. Denn trotz Keylogger arbeiten Computersysteme in der Regel wie gewohnt weiter, ohne Leistungseinbußen oder Funktionsbeeinträchtigungen.

Der Ursprung von Keyloggern war nicht kriminell

Auch wenn es für Nutzer kaum zu glauben ist, war der ursprüngliche Verwendungszweck von Keyloggern nicht kriminell. So wollten vor allem Forschungseinrichtungen mit Keyloggern die Eingaben in Computersysteme erforschen und verbessern.

Heute werden Keylogger übrigens nicht nur von Hackern, sondern auch von misstrauischen Ehepartnern oder Eltern eingesetzt, um die Partner oder Kinder zu überwachen. Allerdings sollte jeder wissen, der einen Keylogger einsetzt: Ohne Zustimmung durch den Nutzer ist Keylogging strafbar.

Info:

Laut Paragraph 202a des Strafgesetzbuchs ist das Ausspähen von Daten strafbar. Wird ein Keylogger in Unternehmen eingesetzt, ist deshalb ein Einverständnis der Mitarbeiter oder des Betriebsrats notwendig.

Wie kommt ein Keylogger auf meinen Rechner?

Keylogger können auf unterschiedliche Weise auf einen Rechner gelangen.

Die Software wird gezielt installiert | Wenn Sie z.B. einen öffentlichen Computer oder einen Leihcomputer verwenden, kann es sein, dass Hacker zuvor einen Keylogger installiert haben. Alle Dateneingaben werden auf diesen Rechnern aufgezeichnet. |

Die Malware wird mit anderer Malware auf den Rechner geladen: | Wenn Sie Downloads auf unseriösen Websites tätigen oder wenn Sie infizierte E-Mail-Anhänge öffnen, könnten diese Trojaner enthalten, welche schließlich einen Keylogger auf Ihrem Rechner installieren. |

Der Keylogger wird über infizierte Online-Werbung in den Browser geladen: | Trojaner als Browsererweiterung können sogar über infizierte Popup-Werbung installiert werden, meist als getarntes Browserplugin. |

Der softwarebasierte Keylogger wird von einem Dritten auf Ihrem Computer installiert: | Ob eifersüchtige Ehepartner oder der Chef. Es ist möglich, dass Dritte ohne Ihr Wissen einen Keylogger installieren. |

| Der hardwarebasierte Keylogger wird als kleines Modul installiert: | Diese Variante wird vor allem bei Industriespionage eingesetzt und betrifft Privatpersonen weniger. |

Am häufigsten verbreiten sich Keylogger über Dateien, die aus dem Internet heruntergeladen werden. So kann z.B. auch eine App für das Smartphone einen Keylogger enthalten. „Beliebt“ bei Internetfirmen sind Keylogger für Tastatur-Apps. Hier sollten Sie vor allem sehr genau in den Datenschutzbestimmungen nachlesen, was mit Ihren Eingaben passiert.

Keylogger finden und entfernen

Keylogger als Malware können sich tief in Ihrem Betriebssystem einnisten, zum Beispiel auf Schnittstellen-Ebene oder im Kernel. Dadurch sind Keylogger manuell für Laien kaum zu finden. Erschwert wird die Suche nach Keyloggern dadurch, dass diese kleinen Schadprogramme kaum Auffälligkeiten im Betrieb des Computers verursachen. Darüber hinaus hilft es häufig nicht, Keylogger manuell zu löschen. Denn viele dieser Schadprogramme installieren sich danach einfach wieder neu.

Hardwarebasierte Keylogger sind einfacher zu finden. Hier können Sie die Verbindungen von Tastatur und Rechner überprüfen. Fällt Ihnen dabei ein auffälliges Gerät auf, entfernen Sie dieses. Achten Sie vor allem bei öffentlichen Tastaturen auf veränderte Tasten oder Auffälligkeiten bei dem Eingabegerät.

So können Sie vorgehen, um softwarebasierte Keylogger zu enttarnen:

Windows: | Öffnen Sie den Task Manager und suchen Sie nach laufenden Prozessen: Hier kann es z.B. Einträge geben, die verdächtig aussehen und die Ihnen nicht bekannt sind. Diese Einträge können gestoppt bzw. entfernt werden. Diese Methode sollten Sie aber nur durchführen, wenn Sie sich technisch auskennen und nicht ungewollt wichtige Prozesse beenden und der Computer dadurch Schaden nimmt. |

Prüfen Sie die Firewall: | Schauen Sie im Aktivitätenprotokoll Ihrer Firewall nach, ob sich dort auffällige Einträge befinden. Denn auf irgendeine Weise müssen Keylogger ihre Daten über das Netzt an die kriminellen Empfänger senden. Diese Datenpakete werden von Ihrer Firewall registriert. |

| Scannen Sie Ihren PC mit einem Antivirus-Programm: | Eine sehr sichere Variante zum Aufspüren und Entfernen von Keyloggern sind aktuelle Antivirenprogramme. Sie können den Computer scannen und infizierte Dateien unter Quarantäne stellen oder gleich löschen. |

9 Tipps wie Sie sich vor Keyloggern schützen können

Es gibt verschiedene Möglichkeiten, um sich effektiv vor Keylogging zu schützen.

- Laden Sie nur Dateien von seriösen Quellen aus dem Internet herunter: Keylogger gelangen wie andere Malware vor allem über unbedachte Nutzer auf Computer, Laptops oder Smartphones. Kriminelle nutzen vor allem das Internet, um Keylogger zu verbreiten.

- Nutzen Sie einen Ad-Blocker: Werbeblocker in Browsern verhindern das ungewollte Installieren von Keyloggern über Popups.

- Verwenden Sie nur Browser-Erweiterungen aus den jeweiligen App-Stores der Hersteller: Kriminelle nutzen verstärkt Browser-Plugins, um Keylogger in Browsern zu installieren.

- Lesen Sie sich vor der Installation von Apps oder Software die Datenschutzbestimmungen durch: In den AGB könnte z.B. eine Passage enthalten sein, mit der Sie der Verwendung eines Keyloggers zustimmen.

- Verwenden Sie ein Antivirus-Programm: Ein aktuelles Virenschutzprogramm kann Sie vor der ungewollten Installation eines Keyloggers warnen und auch verhindern, dass Daten an Dritte übertragen werden. Achten Sie bei der Auswahl des Virenprogramms darauf, dass Schutz vor Keyloggern in den Leistungen aufgeführt wird. Gute Virenschutzprogramme haben einen Browser-Schutz. So wird u.a. verhindert, dass Sie sich Keylogger als Browsererweiterung installieren.

- Konfigurieren Sie Ihre Firewall: Über die Firewall können Sie einstellen, dass nur ausgewählte Anwendungen Zugriff auf das Internet haben. So vermeiden Sie, dass Keylogger die aufgezeichneten Daten versenden können.

- Verwenden Sie immer eine Nutzersperre für Ihre Notebooks oder Rechner: Auf diese Weise verhindern Sie, dass Dritte ungewollt Zugriff auf Ihr Gerät haben und dort z.B. einen Keylogger installieren können.

- Nutzen Sie einen Passwort-Manager: Ein Passwort-Manager schützt Sie zwar nicht vor dem Keylogger selbst, doch verhindert das Tool, dass Keylogger die Zugangsdaten ausspähen. Sie müssen sie nämlich nicht jedes Mal eingeben.

- Seien Sie bei der Nutzung von öffentlichen oder gemeinsam genutzten Geräten auf der Hut: Vermeiden Sie z.B. bei öffentlichen Rechnern die Eingabe von Bankdaten oder anderen sensiblen Personendaten. Kontrollieren Sie außerdem die Tastastur oder Maus auf unerwünschte Hardware. Sind Sie sich unsicher, sollten Sie diese Geräte nicht verwenden.

Wie Sie sehen, ergibt sich der beste Keylogger-Schutz durch Technik und den gesunden Menschenverstand.

Fazit: Keylogger Vorbeugen, bevor es zu spät ist

Da Keylogger meist erst dann entdeckt werden, wenn die Malware bereits abgeschöpfte Eingabedaten übermittelt hat, sollten Sie vor allem vorbeugen. Hier helfen die eigene Wachsamkeit und ein zuverlässiges Antivirus-Programm.