E-Mails: Alle Infos zu Providern, Versand, Mailinglisten und Co.

Die meisten Menschen besitzen und nutzen eine oder mehrere E-Mail-Konten. E-Mails zu schreiben und zu versenden gehört als bewährte Kommunikationsmethode zum Alltag. Das Statistikportal Statista gibt an, dass 2020 pro Tag mehr als 306 Milliarden E-Mails versendet und empfangen werden. Es wird geschätzt, dass die Zahlen in den nächsten Jahren auf über 360 Milliarden E-Mails täglich ansteigen.

Die meisten Nutzer erwarten von einer E-Mail und einem Mailprogramm vor allem Sicherheit sowie Einfachheit in der Anwendung. Gleichzeitig verbindet man mit E-Mails unterschiedliche Fachbegriffe, die nicht jedem Anwender auf den ersten Blick vertraut sind. POP3, Posteingangsserver, Serveradresse, Exchange oder Provider und SMTP sind einige der Fachtermini, die erklärt werden müssen. Die Bedeutung der Fachausdrücke und ihre korrekte Anwendung entscheidet unter anderem darüber, ob eine E-Mail korrekt versandt und archiviert werden kann oder ob ein Mailprogramm in der Lage ist, in Teamstrukturen mit anderen zu kommunizieren. Bevor man sich jedoch mit Fachbegriffen auseinandersetzt und Einstellungen in Mailprogrammen vornimmt, ist es entscheidend, den für die eigenen Bedürfnisse besten E-Mail-Provider zu finden.

Keine E-Mail ohne Provider - wozu man E-Mail-Anbieter benötigt

Anbieter von E-Mail-Adressen gibt es wie „Sand am Meer.“ Unter den vielen Anbietern ist es gar nicht so leicht, den besten Anbieter zu finden. Bei der Auswahl gibt es einige Dinge zu beachten.

Unter einem E-Mail-Provider versteht man einen professionellen Anbieter, der seinen Kunden eine E-Mail-Adresse kostenfrei oder kostenpflichtig im Internet zur Verfügung stellt. Als Dienstleister verfügt das Internetunternehmen über einen Mailserver. Über diesen kann es seinen Kunden Mail-Konten und E-Mail-Postfächer auf dem Mailserver anbieten. Hierfür benötigt der Kunde ein E-Mail-Konto.

Der E-Mail-Provider ist dafür zuständig, alle Nachrichten flüssig und ohne Verzögerungen über seine Server weiterzuleiten. Er übernimmt eine Vermittlerrolle, mit der ebenfalls datenschutzrechtliche Fragen einhergehen. Vor allem seit Einführung der Datenschutzgrundverordnung (DSGVO) wird die digitale Kommunikation in Europa nach strengeren Regeln vom Gesetzgeber überwacht. Das Ziel der Datenschutzgrundverordnung besteht darin, die personenbezogenen Daten aller Beteiligten zu schützen. Dies ist vor allem in Anbetracht der vielen Phishing-Angriffe auf E-Mail-Adressen von Privatpersonen und Unternehmen einleuchtend.

Info:

Unter Phishing versteht man den Versuch, über gefälschte Internetseiten oder E-Mails durch Vortäuschung falscher Tatsachen personenbezogene Daten und Passwörter zu stehlen. Beispielsweise imitieren Kriminelle im Internet das Online Banking einer Bank detailgenau und bitten ahnungslose Anwender, ihre Daten einzugeben. In der Folge nutzen sie die gewonnen Informationen, um Gelder zu stehlen oder geschütztes Datenmaterial weiterzuverkaufen.

Bekannte E-Mail-Provider und ihre Vorteile

Die bekanntesten kostenpflichtigen und kostenfreien Angebote für eine individuelle E-Mail-Adresse haben für Nutzer unterschiedliche Mehrwerte. Aus diesem Grund gibt es nicht das „Beste“ Angebot, sondern viele empfehlenswerte Anbieter mit Vor- und Nachteilen. Jeder Nutzer muss für sich den besten Provider herausfiltern. Während einige viel Speicherplatz für E-Mails oder Dokumente und Fotos beinhalten, punkten andere durch eine einfache Einrichtung oder aufgrund eines besonders strengen Datenschutzes.

Name und Anbieter | Domain-Part | Kosten | Vorteile |

Gmail (Google) | gmail.com | Kostenlos | Bis zu 15 GB Speicher |

GMX (United Internet) | gmx.de | Kostenlos (kostenpflichtige Erweiterung möglich) | E-Mail-Made in Germany (Datenschutz) |

Web.de (United Internet) | web.de | Kostenlos (kostenpflichtige Erweiterung möglich) | E-Mail-Made in Germany (Datenschutz) |

Yahoo Mail | yahoo.com | Kostenlos (kostenpflichtige Pro-Erweiterung möglich) | Einfache Einrichtung |

Outlook.com | outlook.com outlook.de | Kostenlos | Gleichzeitige Anmeldung bei Skype, Office Online oder OneNote |

Mail.de | mail.de | Kostenlos | Rechenzentren in Deutschland, erhöhte Datensicherheit |

Info: Was „E-Mail Made in Germany” für Sie als Kunde bedeutet

An der Initiative „E-Mail Made in Germany” sind unterschiedliche deutsche Unternehmen wie die Deutsche Telekom, United Internet und Strato beteiligt. In Europa als Mitbewerber bekannt, arbeiten diese Internetfirmen unter dem Stichwort „E-Mail Made in Germany“ zusammen. Das Ziel des Zusammenschlusses besteht darin, die Kommunikation in Deutschland sicherer zu machen. Vorteil dieser Marketingmaßnahme für Kunden der Unternehmen ist die Gewissheit, dass jede E-Mail nach deutschen Datenschutzgesetzen vermittelt wird und dass die Server der Unternehmen auf deutschem Boden stehen.

Grundlegendes zu E-Mail-Adressen und ihrem technischen Aufbau

Eine E-Mail-Adresse ist nach einem nachvollziehbaren Muster aufgebaut. Sie besteht generell aus einem

- „domain-part“ und dem

- „local-part.“

Beispiel:

max.muster@gmx.de – local-part = max.muster / domain-part = gmx.de / @ = Bindungszeichen

Anhand des “local-part” kann der Absender der E-Mail eindeutig erkannt werden. Wird beispielsweise der Eigenname des Absenders verwandt, ist für den Empfänger sofort nachvollziehbar, von wem die E-Mail stammt. Der „domain-part“ zeigt den Mailserver oder Provider an, über den die E-Mail zugestellt wurde.

Woran man seriöse E-Mail-Adressen erkennt - hilfreiche Tipps und Tricks

Anhand des „local-part“ einer E-Mail-Adresse ist der Absender nachvollziehbar. Aus diesem Grund ist es vor allem bei E-Mails, die aus geschäftlichem Anlass versandt werden wichtig, eine seriöse E-Mail-Adresse zu verwenden. In der Regel besteht eine seriöse E-Mail-Adresse aus dem Vor- und Nachnamen des Absenders. Gängig ist beispielsweise die Trennung des Namens mit einem Punkt oder der komplette ungetrennte Name (maxmustermann@gmx.de / max.mustermann@gmx.de). Jede E-Mail-Adresse kann nur ein einziges Mal verwendet werden. Aus diesem Grund enthalten E-Mail-Adressen mit weit verbreiteten Namen eine Zahl oder ein Sonderzeichen als Zusatz, um sich von verwendeten Adressen zu unterscheiden.

Es ist ratsam, unterschiedliche E-Mail-Adressen für private und berufliche Zwecke einzurichten. In diesem Fall kann die Kommunikation professionell getrennt werden. Vor allem bei der Hauptadresse sollte man wählerisch sein und sich für eine ebenso eingängige wie seriöse Schreibweise entscheiden. Aus Gründen des Datenschutzes kann es sinnvoll sein, einen Anbieter zu wählen, der in der Europäischen Union beheimatet ist. In diesem Fall gelten die strengeren Datenschutzgesetze der DSGVO. Gleichzeitig ist die Kommunikation vor dem Zugriff von staatlichen Stellen geschützt. Dies ist bei Daten, die auf Servern in den USA oder anderen Ländern gehostet werden nicht der Fall.

Fantasienamen wirken wenig seriös oder professionell. Sie können im Höchstfall als Nebenadresse in der privaten Kommunikation genutzt werden. E-Mail-Adressen mit zweideutigen Namen gelten als wenig vertrauensvoll. Wird eine solche E-Mail als Hauptadresse genutzt, kann dies in der Kommunikation mit Behörden oder potenziellen Arbeitgebern im Mindestfall zu einem Schmunzeln führen. Im Allgemeinen spricht es nicht für Seriosität und ist kontraproduktiv.

Tipp:

Haben Sie eine eigene Internetadresse mit Ihrem Namen oder für Ihr Unternehmen? In diesem Fall können Sie eine oder verschiedene E-Mail-Adressen beim Anbieter anmelden. Wählen Sie für ein in Deutschland ansässiges Unternehmen am besten eine Top Level Domains (TLDs) mit der Endung de. Bekannt sind zusätzlich .net, .org, .eu und weitere Endungen. Internationale Unternehmen greifen gern zu einer .com-Domain und übersetzen ihre Website in verschiedene Sprachen. Für Privatpersonen reicht in der Regel eine eigene Internetadresse mit wenig Speicherplatz und einigen E-Mail-Adressen.

Das sind die Unterschiede zwischen kostenpflichtigen und unentgeltlichen E-Mail-Adressen

Die Unterschiede zwischen kostenpflichtigen und kostenfreien Angeboten der Provider für E-Mail-Adressen sind groß. In der gebührenpflichtigen Variante mancher Anbieter ist beispielsweise im Lieferumfang ein Spam-Filter enthalten. Dieser scannt jede E-Mail im E-Mail-Konto auf potenzielles Gefahrenpotenzial oder auf Werbebotschaften. Abhängig von den Einstellungen filtert er unerwünschte Nachrichten aus und verschiebt diese umgehend in den Spam-Verdachtsordner.

Die freie Namenswahl ist ein weiterer Vorteil kostenpflichtiger E-Mail-Provider. Da in nicht kostenlosen Versionen unterschiedliche Endungen verfügbar sind, ist es einfacher, eine eingängige, kurze und namensbezogene E-Mail-Adresse zu kreieren. Eine solche E-Mail kann lebenslang genutzt werden und ist untrennbar mit einer Person verbunden. Die erhöhte Datensicherheit und der verbesserte Kundensupport bei Problemen sind weitere Vorteile, die kostenpflichtige Serviceprovider vorhalten.

E-Mails mit temporären E-Mail-Adressen anonym versenden – was möglich ist

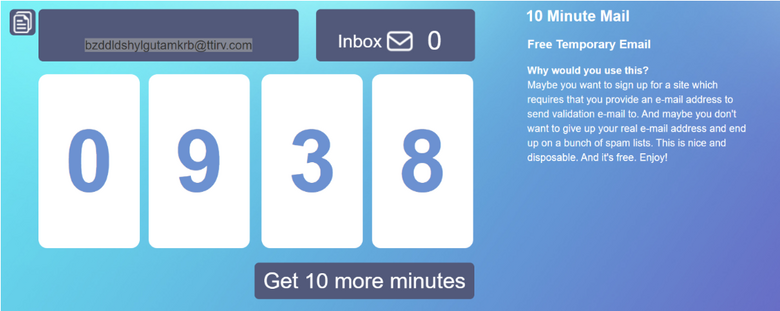

In den meisten Fällen benötigt man eine E-Mail-Adresse langfristig. Aus diesem Grund wird die neue Mailadresse untrennbar mit dem eigenen Namen und weiteren personenbezogenen Merkmalen verknüpft und ein E-Mail-Konto angelegt. Jede Ausnahme bestätigt bekannterweise die Regel. Aus diesem Grund gibt es Anbieter, die Ihnen anbieten, E-Mails anonym zu versenden. Andere Internetportale halten das Angebot vor, temporäre E-Mail-Adressen zu nutzen, die ausschließlich 10 Minuten aktiv sind.

Es steht außer Frage, dass das Einsatzgebiet für diese Art von E-Mail-Adressen begrenzt ist. Einsatzgebiete sind beispielsweise Überraschungs-E-Mails für einen guten Freund oder das anonyme Melden einer Straftat bei der Polizei. Eine anonyme E-Mail ist in diesem Fall mit einem Brief zu vergleichen, der ohne Absender versandt wird. Dies ist möglich und widerspricht nicht den gesetzlichen Bestimmungen. Ein Anbieter eines anonymen E-Mail-Dienstes ist das amerikanische Unternehmen 10minutE-Mail.com. Sie können Sie sich bei diesem Webdienst anmelden, ohne Ihre eigene E-Mail-Adresse preisgeben zu müssen. Der Dienst erzeugt eine E-Mail-Adresse zum Wegwerfen, die nur 10 Minuten lang existiert. Die temporäre E-Mail-Adresse kopieren Sie in die Zwischenablage und geben Sie beispielsweise in einem Anmeldeformular ein.

Alle E-Mails, die im Zeitfenster von 10 Minuten an die E-Mail-Adresse geschickt werden, werden direkt in Ihrem Postfach auf www.10minutE-Mail.com dargestellt. Sie können die eingegangenen E-Mails lesen und beantworten. Es lassen sich zusätzlich die in der E-Mail enthaltene Links anklicken, sodass Sie über den Dienst ebenfalls E-Mails mit Bestätigungs-Links empfangen können.

Reichen 10 Minuten nicht aus, um alle Arbeiten zu erledigen, klicken Sie einmal oder mehrmals auf den Link „10 Minuten verlängern“. 10 Minute Mail erfordert keine Anmeldung und fragt nicht nach Ihrer E-Mail-Adresse. Damit die Webseite in Deutsch angezeigt wird, wählen Sie links unten „German“ aus und klicken auf „Change“.

Mit RE-Mailer-Diensten Nachrichten anonym versenden

RE-Mailer-Dienste sind ebenfalls zielführend, um Informationen anonym zu versenden. Manche dieser Anbieter übermitteln alle E-Mails über einen Server, der generell als Absender der Nachricht fungiert. Die personenbezogenen Daten des eigentlichen Absenders werden verschleiert und können nicht nachvollzogen werden.

Andere RE-Mailer-Dienstleister nutzen einen Server nach dem Zufallsprinzip. Der eigentliche Absender tritt ebenfalls nicht in Erscheinung. Möglich ist ebenso die Nutzung eines VPN-Dienstes (Virtual Private Network). VPN-Verbindungen verschleiern die IP-Adresse, die allen Geräten, wie beispielsweise einem Router zugewiesen wird. Anhand der IP- Adresse kann der Standort und Nutzer nachgewiesen werden. Statt preiszugeben, dass eine Nachricht anonym aus Deutschland abgesandt wurde, nutzt man bei einer VPN-Verbindung eine sogenannte Tunnelverbindung. Die eigentliche Absenderkennung kann in diesem Fall nicht nachvollzogen werden.

Für die meisten anonymen E-Mail-Dienste benötigt man kein E-Mail-Konto. Sie können ohne Aufwand über die Benutzeroberfläche des Browsers genutzt werden. Der Versand von Anhängen mit einer anonymen E-Mail ist ebenfalls bei vielen Anbietern möglich. Wie bei vielen anderen technischen Innovationen, besteht bei anonymen E-Mails, VPN-Verbindungen oder RE-Mailer-Diensten die Möglichkeit, kriminelle Machenschaften zu verdecken und zu tarnen. Es versteht sich von selbst, dass derartige Dienste ausschließlich gesetzeskonform genutzt werden sollten. Strafbar ist sowohl der Versand von E-Mails, die Drohungen oder Aufforderungen zu ungesetzlichen Handlungen enthalten und ebenso anonym versandte Phishing- oder Spam-Mails.

E-Mail-Adresse konkret einrichten – das müssen Sie wissen

Hat man sich für einen E-Mail-Provider entschieden und einen unbenutzten Namen für die persönliche E-Mail gewählt, ist die Kommunikation per E-Mail aus dem eigenen E-Mail-Konto nur noch einen Schritt entfernt. Bevor man eine spezifische E-Mail-Adresse fest buchen und einrichten kann, benötigt der Serviceprovider die personenbezogenen Daten des neuen Kunden. Neben der Adresse sollten ebenfalls eine Telefonnummer und eine weitere E-Mail-Adresse eingetragen werden.

Ein Benutzername ist notwendig, um das E-Mail-Konto von anderen Konten unterscheiden zu können. In den meisten Fällen sind der Benutzername und die E-Mail-Adresse äquivalent. Es ist alternativ möglich, einen individuellen Benutzernamen einzurichten. Dieser bietet eine größere Sicherheit vor Hackern. Neben dem Benutzernamen muss ebenfalls ein sicheres Passwort vergeben werden.

Das Passwort, mit dem der Zugang zum Postfach freigeschaltet wird, muss geheim sein. Ein schwer ermittelbares Kennwort, das aus:

- Buchstaben,

- Ziffern und

- Sonderzeichen besteht,

stellt einen adäquaten Schutz vor Hacker-Angriffen und Datenklau durch Internetkriminalität dar. Nach Eingabe aller personenbezogenen Daten und Informationen zum Eigentümer der neuen E-Mail, kann diese genutzt werden. E-Mails können in der Folge:

- Webbasiert als Webmail, über den E-Mail-Zugang des E-Mail-Providers,

- Über ein Mailprogramm wie Microsoft Outlook oder Thunderbird oder

- Mobil, über Tablet, Smartphone und entsprechende Mailprogramme

abgerufen werden.

Schritt-für-Schritt-Anleitung: Neue E-Mail-Adresse einrichten

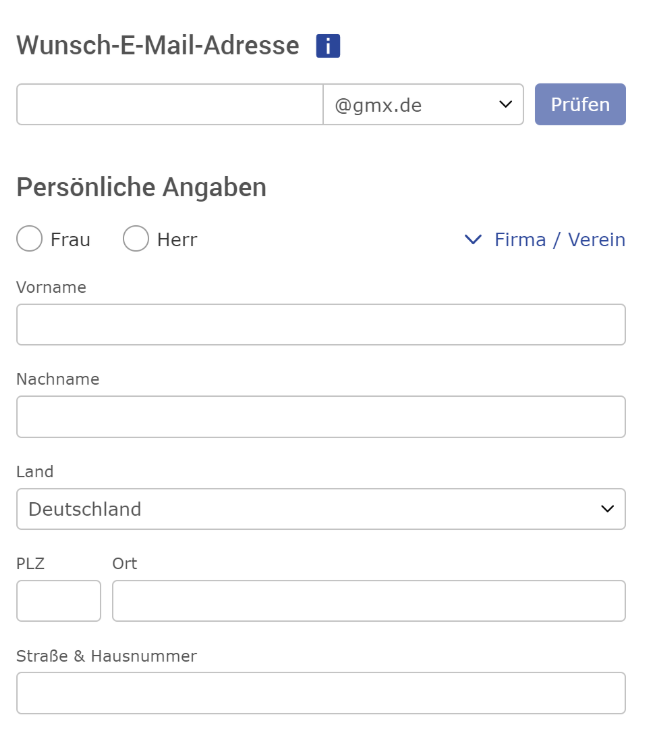

Am Beispiel des E-Mail-Providers GMX kann nachverfolgt werden, wie eine neue E-Mail-Adresse eingerichtet wird:

Schritt 1 | Navigieren Sie zu www.gmx.net und klicken Sie im oberen Teil der Seite auf das Feld: „Kostenlos registrieren.“ |

Schritt 2 | Im folgenden Fenster finden Sie die Angebote für eine neue E-Mail. Neben dem werbefinanzierten, kostenlosen Zugang kann ebenfalls ein kostenpflichtiges E-Mail-Postfach gewählt werden. Nachdem man sich für eine Variante entschieden hat, beendet man die Auswahl mit dem Button: „Jetzt registrieren.“ |

Schritt 3 | Im nächsten Schritt besteht die Möglichkeit, die Wunsch-E-Mail-Adresse zu prüfen. Hierfür ist es ausreichend, seine Wunschkombination in das Freifeld einzufügen. Der E-Mail-Provider prüft, ob die eingegebene E-Mail-Adresse verfügbar ist. Ist die Adresse anderweitig vergeben, erhält man Vorschläge für ähnliche E-Mail-Adressen. |

Schritt 4 | In der Folge müssen die persönlichen Angaben des Nutzers eingegeben werden. Dazu gehören neben der Adresse das Geburtsdatum sowie ein Passwort, das doppelt eingetragen werden muss. |

Schritt 5 | Wird das Kennwort vergessen, kann dieses per SMS wiederhergestellt werden. Hierfür ist es notwendig, eine Mobilfunknummer mit dem E-Mail-Account zu verknüpfen. |

Schritt 6 | Durch die nachfolgende Sicherheitsabfrage durch eine automatisch generierte Zeichenfolge ist sichergestellt, dass eine Anmeldung nicht automatisiert erfolgt. |

Schritt 7 | Durch Betätigung des Buttons „Ich stimme zu. Jetzt E-Mail-Konto anlegen“ stimmt der neue Kunde sowohl den Allgemeinen Geschäftsbedingungen des Providers sowie seinen Datenschutzbestimmungen zu. |

Schritt 8 | Der E-Mail-Provider bestätigt die neue E-Mail-Adresse und sendet in einer separaten E-Mail die individuellen Einstellungen für Mailprogramme zu. Enthalten sind Zugangsdaten für den Posteingangsserver und den Postausgangsserver. Die Zugangsdaten unterscheiden sich je nach Postfachtyp. Die meisten Anbieter erlauben sowohl IMAP oder POP3-Protokolle als Wahlmöglichkeit. |

Wichtig: Ein sicheres Kennwort vergeben und archivieren

Um über eine E-Mail-Adresse Nachrichten senden oder empfangen zu können, benötigen Sie prinzipiell ein Kennwort. Die Entscheidung, welches E-Mail-Passwort Sie vergeben möchten, sollte gut überlegt sein. In der Anmeldeprozedur bei der Eröffnung eines Postfachs werden Sie gebeten, ihr geheimes Kennwort doppelt einzugeben und auf diese Weise das Kennwort einzurichten. Durch die doppelte Eingabe soll sichergestellt werden, dass sich keine Schreibfehler einschleichen.

Es ist entscheidend, das Passwort für den E-Mail-Account zu notieren und nach Sicherheitsaspekten zu archivieren. Dies ist wichtig, da ein Kennwort die einzige Möglichkeit darstellt, Zugang zu den persönlichen E-Mails zu erhalten.

IMAP und POP3-Protokolle – worin der Unterschied besteht

Nachdem Sie eine E-Mail-Adresse erstellt und eingerichtet haben, erhalten Sie vom E-Mail-Provider die individuellen Zugangsdaten übersandt. Diese werden benötigt, um E-Mails an den Server des Providers zu senden (Postausgangsserver) und Daten zu empfangen (Posteingangsserver).

Der gravierendste Unterschied zwischen dem seit 1996 bekannten POP-Protokoll (Post Office Protocol) und dem im Jahr 2003 eingeführten IMAP-Protokoll besteht in der Zwischenspeicherung der E-Mails. Während beim POP-Protokoll eine E-Mail physisch auf den Computer des Empfängers geladen und vom Server gelöscht wird, ist mit dem IMAP-Protokoll ein Zugriff von mehreren Endgeräten möglich. Die E-Mail verbleibt in diesem Fall auf dem Server des E-Mail-Providers.

Das IMAP-Protokoll bietet vor allem in der heutigen, vernetzten Gesellschaft einen eindeutigen Mehrwert. Während zum Ende des Jahrtausends E-Mails ausschließlich von einem stationären PC genutzt wurden, müssen Daten und Nachrichten heute auf verschiedenen Endgeräten zur Verfügung stehen. Neben dem PC benötigen Nutzer ihre E-Mails auf dem Smartphone oder einem Tablet oder mobil auf einer Smartwatch. Das IMAP-Protokoll garantiert eine Verfügbarkeit auf allen Endgeräten.

Es ist komfortabler und sicherer, E-Mails über das IMAP-Protokoll abzurufen. Nutzt man mehrere Endgeräte, hat man zu jeder Zeit die Möglichkeit, aktuelle und gespeicherte E-Mails aufzurufen. Darüber hinaus schneidet das IMAP-Protokoll ebenfalls besser in Bezug auf datenschutzrechtliche Fragen ab. Dies kann gesagt werden, da bei einem veralteten POP-Protokoll in vielen Fällen die Authentifizierungsdaten im Klartext übertragen werden. Dies geschieht, bevor eine SSL-Verbindung aufgebaut worden ist. Die fehlende Verschlüsselung stellt ein hohes Sicherheitsrisiko dar, das unterbunden werden muss.

Ein IMAP-Protokoll ist vom Prinzip ähnlich aufgebaut, wie ein POP3-Protokoll. Ein eindeutiger Vorteil besteht darin, dass der Server des Providers durch Einstellungen verbieten kann, dass das Passwort übertragen wird. Erst wenn eine sichere SSL-Verbindung aufgebaut wurde, werden das Kennwort und die E-Mail weitergeleitet. In den meisten Fällen ist es zusammenfassend sinnvoller, ein IMAP-Konto einzurichten, als ein veraltetes POP-Konto. Die Konfigurationen unterschieden sich in der Einrichtung des Kontos nur marginal.

Simpel erklärt: Posteingangsserver und Postausgangsserver sowie Serverinformationen

Richten Sie ein IMAP- oder POP3-Konto ein, werden Sie konkret nach dem Posteingangsserver und dem Postausgangsserver gefragt. Als Posteingangsserver bezeichnet man die Serveradresse im Rechenzentrum Ihres E-Mail-Anbieters, auf dem ausschließlich eingehende E-Mails abgespeichert werden. Jeder E-Mail-Anbieter betreibt für die Verteilung der E-Mail-Kommunikation eigene Server und Serveradressen, die vom Mailprogramm angesteuert werden müssen. In den meisten Fällen besteht der Posteingangsserver aus der folgenden Kennung aus Transportprotokoll und Anbieterkennung (am Beispiel des Anbieters 1&1 Ionos):

Serveradressen des Posteingangsservers: Pop3.ionos.de oder imap.ionos

Im Postausgangsserver werden ausschließlich die E-Mails gespeichert und verteilt, die vom Anwender versendet werden. Durch die Trennung zwischen einem Posteingangsserver und einem Postausgangsserver ist gewährleistet, dass eingehende und ausgehende Mails nicht vertauscht oder vermischt werden.

Postausgangsserver werden über das Protokoll SMTP betrieben. Sie erhalten in den meisten Fällen die folgende Kennung, die ebenfalls aus dem Transportprotokoll und der Anbieterkennung besteht:

Serveradressen des Postausgangsservers: SMTP.ionos.de

Neben den korrekten Namen für den Posteingangsserver und den Postausgangsserver sind ebenfalls die Serverinformationen wesentlich. Ihr E-Mail-Anbieter übersendet die Serverinformationen in der Regel mit der Willkommensmail. Sie benötigen die Serverinformationen, um Ihrem Mailprogramm die korrekten Parameter des Posteingangs- und Postausgangsserver mitzuteilen. Die Serverinformationen enthalten Angaben über Ports und die Verschlüsselungsmethode. Moderne Mailprogramme wie Microsoft Outlook oder Thunderbird ermitteln bei Eingabe des E-Mail-Anbieters und Ihrer E-Mail-Adresse die Einträge der Serverinformationen sowie des Posteingangs- und Postausgangsservers automatisch. In der Folge stellen sie eine korrekte Verbindung her.

Info: Warum SSL-Verbindungen entscheidend sind

Es liegt auf der Hand, dass E-Mails und ihre Anhänge ausschließlich vom Empfänger gelesen werden sollen. Auf dem Transportweg einer E-Mail kann diese technisch an unterschiedlichen Knotenpunkten ausgelesen und ihr Inhalt gescannt werden. Autoritär aufgebaute politische Systeme setzen unter anderem darauf, die E-Mail-Kommunikation ihrer Bürger zu dechiffrieren. SSL (Secure Sockets Layer), das ebenfalls unter seinem neuen Namen TLS (Transport Layer Security) bekannt ist, verhindert das Auslesen von E-Mail-Daten. Die Verschlüsselungsmethode ist praxiserprobt und wird flächendeckend für Webseiten benutzt. Mit SSL bzw. TSL verschlüsselte Internetseiten kann man ohne Mühe erkennen. Sie werden in der Suchleiste des Browserfensters als „https“ angezeigt.

Aus welchen Einzelkomponenten E-Mails bestehen

Jede E-Mail besteht aus zwei wesentlichen Teilen:

- Dem Header, der ebenfalls als Kopf der E-Mail bezeichnet werden kann.

- Dem Body, in dem der Inhalt der E-Mail enthalten ist.

Im Header einer E-Mail sind unterschiedliche Detailinformationen gespeichert. Er gibt Auskunft über den Absender und das Datum der Erstellung. Zusätzlich beinhaltet der Header technische Informationen über die unterschiedlichen Stationen der Übermittlung. Da diese Daten für die meisten Nutzer nicht wichtig sind, blenden Mailprogramme diese in den meisten Fällen aus.

Aus welchen Einzelkomponenten E-Mails bestehen - Anleitung:

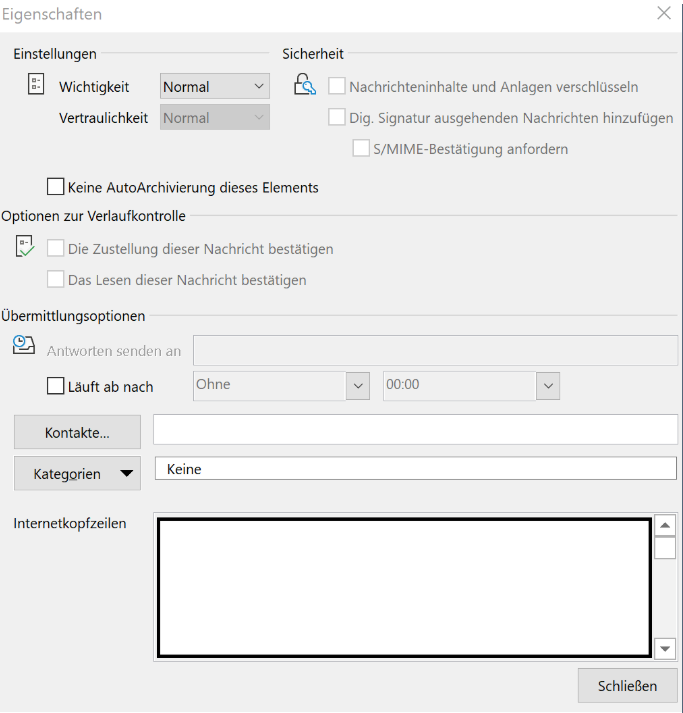

Um den Header in Microsoft Outlook komplett einzublenden und die Transportinformationen einer empfangenen E-Mail auszulesen, muss wie folgt vorgegangen werden:

Die Nachricht mit Doppelklick öffnen, um sie außerhalb des Lesebereichs zu öffnen.

Klick auf DATEI > EIGENSCHAFTEN.

Die Kopfzeileninformationen werden im Feld INTERNETKOPFZEILEN angezeigt. Sie können mit dem Befehl STRG + C in Microsoft Word oder ein anderes Textprogram kopiert werden, um sie weiterzuverarbeiten.

Eigenschaften bei Microsoft Outlook

In Mozilla Thunderbird funktioniert die Anzeige einfacher. Betätigen Sie hierzu die Tastenkombination Ctrl+U zum Anzeigen des Headers und des HTML-Quelltexts.

Welche Informationen im Body enthalten sind

Der Body ist vom Header durch eine Leerzeile getrennt. Er enthält die eigentlichen Informationen der E-Mail und darf ausschließlich Zeichen des 7-Bit-ASCII-Zeichensatzes (American Standard Code for Information Interchange) enthalten. Da die deutschen Umlaute in diesem Format nicht enthalten sind, müssen sie im Header-Abschnitt deklariert und kodiert werden. Die meisten Mailprogramme übernehmen die Kodierung automatisch.

Jede Nachricht kann:

- Als einfache Textnachricht in Klartext oder

- Formatiert als HTML-Nachricht übersandt werden.

Der Vorteil von in HTML-formatierten Texten ist die bessere Lesbarkeit. Als HTML bezeichnet man die „Hypertext Markup Language.“ Sie wird sowohl zur Strukturierung von Texten wie zur Programmierung von Internetseiten eingesetzt. HTML ist die Standardsprache im World Wide Web und gilt als Grundlage für die Programmierung von Websites.

Weitere essenzielle Komponenten einer E-Mail-Nachricht

Eine E-Mail-Nachricht enthält darüber hinaus in den meisten Fällen eine Signatur. Sie ist Teil des Body und gibt Hinweise auf den Absender. Die Anschrift oder die Kontaktdaten des Erstellers werden gewöhnlich in der Signatur dargestellt. In eine E-Mail-Signatur können zusätzlich Bilder und Hyperlinks eingearbeitet werden.

Info:

Als Hyperlink bezeichnet man einen Verweis zu einer anderen Internetseite oder E-Mail-Adresse.

Private Provider schalten im sogenannten Mailfooter einen Standardtext, der Werbung oder einen Hinweis auf ihren kostenfreien Service enthält.

Anhänge gehören ebenfalls zur E-Mail. Als E-Mail-Anhang bezeichnet man ein Dokument mit einer spezifischen Dateiendung, die in einem separaten Programm geöffnet werden muss. Die folgenden Anhänge sind gebräuchlich:

- Eine PDF-Datei (Portable Document Format).

- Eine Datei im MS-Word (docx) oder MS-Excel-Format (xlsx).

- Eine Bilddatei (Dateiendung jpg, bmp, gif).

- Eine Video- oder Tondatei (mov, mp3, mpeg).

- Eine ausführende Datei (exe).

Wichtig:

Vertrauen Sie nur in Ausnahmefällen angehängten, ausführbaren Dateien. Kennen Sie den Absender nicht, ist in ausführbaren Anhängen in den meisten Fällen Schadsoftware enthalten, die ihren Computer unbemerkt infizieren. Dies gilt vor allem für Personal Computer, die mit dem Betriebssystem Windows arbeiten.

Der Versand von E-Mails, konkret erklärt

Eine E-Mail kann über das Internet innerhalb von Millisekunden über das E-Mail-Konto weitergeleitet werden. Wird die Nachricht fortlaufend geprüft bevor sie dem Empfänger ankommt, dauert der Transfer in der Regel wenige Sekunden. Jedes an das Internet angeschlossene Endgerät kann E-Mails senden und empfangen, wenn ein entsprechendes Mailprogramm zur Verfügung steht. Eine E-Mail nimmt aus technischer Sicht den folgenden Weg:

- Die E-Mail wird verfasst und mit dem „Senden-Button“ versandt.

- Über eine bestehende Verbindung (WLAN, LAN, Mobil) wird die Nachricht an den Serviceprovider des Absenders und sein Konto weitergeleitet. Dieser prüft die E-Mail und leitet sie über das Internet an den E-Mail-Anbieter des Empfängers. Dies geschieht über unterschiedliche Knotenpunkte. Der Deutsche Commercial Internet Exchange (DE-CIX) gilt aufgrund seines Datendurchsatzes als größter Knotenpunkt der Welt mit einem Datendurchsatz von mehr als 9,1 Tbit/s. Knotenpunkte des Internets sind in den meisten Großstädten der Welt zu finden.

- Der Serviceprovider des Empfängers der E-Mail speichert diese im Postfach des Adressaten. Ist ein Spam-Filter vorgeschaltet, wird die Nachricht auf Werbung oder Schadsoftware gescannt.

- Die E-Mail kann mit einem Mailprogramm abgerufen und angezeigt werden.

Da der gesamte Vorgang des E-Mail-Versands in kürzester Zeit geschieht, können Absender und Empfänger nahezu in Echtzeit kommunizieren. Der Empfang und das Lesen der Nachricht kann gleichzeitig durch eine Zustell- und Lesebestätigung nachvollzogen werden. Dies ist effizient und garantiert, dass wichtige Informationen und Anlagen umgehend ausgetauscht werden können. Befindet sich der Empfänger nicht in Reichweite eines Computers, hat er alternativ die Möglichkeit, sich eingehende Nachrichten über die Push-Funktion seines Postfaches anzeigen zu lassen.

Info:

Als Push-Funktion bezeichnet man einen Service, bei dem das E-Mail-Postfach in definierten Zeitabständen oder fortlaufend auf neue Mails gescannt wird. Sind neue Nachrichten vorhanden, werden diese eingeblendet. Alternativ erhält der Nutzer eine Information, dass neue E-Mails eingegangen sind.

Welche E-Mail Apps für Android geeignet sind

Auf Android-Telefonen oder Tablets mit dem Betriebssystem Android sind unterschiedliche Apps empfehlenswert, die Sie von Windows kennen. Beispielsweise kann Microsoft Outlook für Android genutzt werden. Das Programm hat in seiner Tablet oder Smartphone-Version ähnliche Funktionen wie unter Windows. Eine ausgezeichnete Bewertung im Google-Play-Store erhalten des Weiteren die Apps:

Blue Mail verfügt über eine intuitive Benutzeroberfläche und richtet E-Mail-Konten unterschiedlicher Anbieter automatisch ein. Die App nutzt Filterfunktionen sowie To-do-Listen und eine Erinnerungsfunktion. Ein Manko ist die Weiterleitung aller Nachrichten über den Server der App-Designer. Hier besteht ein Datenschutzrisiko, dass vor der Installation der App einbezogen werden muss.

My Mail überzeugt ebenfalls durch eine leicht verständliche und benutzerfreundliche Oberfläche. Die Applikation erlaubt das Führen unterschiedlicher Konten und verfügt über einen integrierten Internetbrowser, mit dem Anhänge von Mails betrachtet werden können.

Über Android können die E-Mail-Konten aller bekannten Anbieter ebenfalls als Webmail im Browser geöffnet werden. Standardmäßig wird auf nahezu allen Geräten mit einem Android-Betriebssystem die Gmail-App von Google als Mailprogramm installiert. Die App kann ebenfalls genutzt werden, um E-Mails zu senden und zu empfangen. Sie verfügt zusätzlich über umfangreiche Bordmittel, um E-Mails auf dem Smartphone oder einem Tablet mit Android zu organisieren.

E-Mail Apps für iOS und Mac OS – diese Alternativen überzeugen

Die Betriebssysteme iOS und Mac OS für iPad, iPhone sowie MacBook und iMac enthalten vorinstallierte, eigenständige E-Mail-Programme. Unter Mac OS ist das E-Mail-Programm „Mail“ enthalten. Es beeindruckt durch eine adäquate Ausstattung. Einen wesentlichen Mehrwert stellt die Synchronisation mit dem Apple-eigenen Cloudserver iCloud dar.

Anwender, die ausschließlich Apple-Geräte nutzen, schätzen die Synchronisation ebenso, wie die aufgeräumte, benutzerfreundliche und stylishe Oberfläche. Auf den iPad und iPhone ist ebenfalls die Mail-App für iOS von Apple vorinstalliert. Sie überzeugt auf portablen Endgeräten ebenso durch eine einfache Einrichtung von E-Mail-Konten und einen hohen Bedienkomfort.

Microsoft Outlook kann ebenso auf Endgeräten mit dem Betriebssystem iOS installiert werden. Im App-Store sind die meisten Programme von Microsoft verfügbar. Sie können problemlos installiert und genutzt werden. Gerade bei Businessanwendungen mit einem Microsoft-Exchange-Konto ist sichergestellt, dass alle Nachrichten ohne Zeitverzögerung auf mobilen und stationären Endgeräten erscheinen, egal welches Betriebssystem benutzt wird.

Alternative E-Mail-Apps für iOS, die für User einen Mehrwert bieten, sind beispielsweise die Applikationen:

Spark bietet Nutzern den Vorteil, dass auf ihrem Endgerät generell die wichtigsten Benachrichtigungen und E-Mails oben angezeigt werden. Dies ist vor allem bei kleinen Endgeräten, wie dem iPhone interessant. Die Anwendung trennt E-Mails automatisch von Newslettern und verfügt über einen intelligenten Posteingang.

Die App Newton ist vorzugsweise für Anwender interessant, denen es wichtig ist, Ihre Nachrichten unkompliziert lesen zu können. Die App beeindruckt durch eine einfache Menüführung, mit der Nachrichten auf einen Blick gelesen, weitergeleitet oder versandt werden können. Trotz ihres einfachen Aufbaus verfügt sie über alle wichtigen Funktionen für Privatanwender und Geschäftsleute.

Die Unternehmen hinter den Providern – diese großen Player beherrschen den Markt

Hinter den Anbietern von gebührenfreien oder kostenpflichtigen E-Mail-Konten verbergen sich in der Mehrzahl national oder global agierende Unternehmen. Viele E-Mail-Provider, die eine kostenlose E-Mail anbieten, nutzen die gewonnenen personenbezogenen Daten zu Werbezwecken. Ausländische Anbieter scannen nachgewiesenermaßen eingehende E-Mails nach Schlagwörtern und verkaufen das gesammelte, anonymisierte Datenmaterial an Werbekunden.

Mit diesem Wissen ist es essenziell, vor der Entscheidung für einen E-Mail-Provider nachzuvollziehen, wie Unternehmen mit Datenschutz und Werbung umgehen. In vielen Fällen lohnt sich die Investition in ein günstiges, kostenpflichtiges E-Mail-Konto. Die Mehrkosten garantieren, dass Werbung und Spam-Nachrichten ausgeschlossen werden und der Datenschutz nach DSGVO gewahrt bleibt.

Einige der wichtigsten Anbieter von E-Mail-Adressen und ihre Mutterfirmen:

Google Mail | |

Yahoo Mail | Yahoo |

1&1 Ionos | United Internet |

Web.de | United Internet |

GMX | United Internet |

Telekom Mail | Deutsche Telekom |

Mail.de | Mail.de GmbH Gütersloh |

Outlook.de | Microsoft |

Spam-Filter einrichten und Spammails erkennen – das sollten Sie wissen

Es wurde in Untersuchungen bestätigt, dass der Anteil der sogenannten Spammails mit über 50 % beziffert werden kann. Als Spam oder „Müll“ bezeichnet man in der Regel Massenmails, die Werbung beinhalten und vom Empfänger nicht angefordert wurden. Sie werden unerwünscht versandt und können das E-Mail-Postfach des Adressaten unübersichtlich machen. Es benötigt viel Zeit, erwünschte und unerwünschte Nachrichten voneinander zu trennen. Gleichzeitig können Spammails Schadsoftware und Viren enthalten und den E-Mail-Empfänger und seine persönlichen Daten ausspionieren.

Das sogenannte „Phishing“ bei dem gefälschte E-Mails oder Web-Seiten benutzt werden, um Bankdaten oder personenbezogene Daten zu stehlen, entwickelt sich seit Jahren zu einer fortschreitenden Gefahr. Kriminelle Banden und von totalitären Staaten unterstützte Regierungshacker versuchen auf allen Kanälen, Schaden mit gefälschten E-Mails anzurichten. Ein Spam-Filter im E-Mail-Programm kann Sie in den Vorhaben unterstützen, unerwünschte oder potenziell gefährliche E-Mails abzuwehren.

Darüber hinaus gilt für jeden Empfänger einer E-Mail mit einem Anhang:

Öffnen Sie Anhänge mit der Dateiendung .exe, .doc, .pdf und andere Dateiendungen nur, wenn sie den Absender kennen und ihm vertrauen. Es besteht ansonsten die Chance, dass eine einzige Datei ihren Personal Computer für Viren und Schadprogramme öffnet. Ein Klick ermöglicht das Ausspähen Ihrer Daten, ohne dass Sie dies merken.

Die Bedrohung durch Schadsoftware und der hohe Anteil ungebetener Werbung macht es alternativlos, Spamfilter, die ebenfalls als Junkmail-Filter bezeichnet werden, einzusetzen. Ein Spamfilter arbeitet nach einem eindeutigen Algorithmus und kann einen Großteil der unerwünschten E-Mails aussortieren. Provider, die einen Spamfilter in ihr Angebot integriert haben, klassifizieren E-Mails unter anderem anhand der Absenderadresse oder nach den Einträgen im Header. Finden sich in der E-Mail Wörter, Begriffe oder Ausdrücke, die auf unerwünschte Werbung oder einen Anhang mit Schadsoftware hindeuten, werden diese Nachrichten gekennzeichnet oder sofort in den Ordner „Spam“ oder „Junkmail“ verschoben.

Wie Sie Spam- oder Junkmails im Postfach erkennen können und welche 7 Punkte wichtig sind, erfahren Sie im Artikel: „Verdächtige E-Mails: Mit dieser 7-Schritte-Anleitung schützen Sie sich vor Schadprogrammen und Viren.“

Blacklists und Wahrscheinlichkeitsberechnungen

Provider arbeiten neben Blacklists, in denen unerwünschte Begriffe gespeichert werden, ebenfalls mit Wahrscheinlichkeitsberechnungen. Das System berechnet aus den bisherigen Löschvorgängen des Nutzers, welche E-Mail weitergeleitet werden soll und welche umgehend in den Spamordner umgeleitet wird.

Spammails können Sie in der Regel an den folgenden Merkmalen erkennen:

- Sie werden nicht persönlich, sondern mit einer allgemeinen Anrede angeredet.

- Im Text der Nachricht finden sich anklickbare Links oder Bilder.

- Die URL der Links führt zu unbekannten Servern. Die URL wird sichtbar, sobald Sie mit der Maus über den Link fahren, ohne diesen anzuklicken.

- Der Betreff ist reißerisch, enthält Rechtsschreibfehler oder die Aufforderung, sich umgehend im Online-Banking oder einem anderen geschützten Bereich anzumelden.

- Es fehlt das Impressum oder die E-Mail-Signatur des Absenders.

- Im Anhang sind Zip, Exe, Word oder Excel-Dateien angehängt.

Bei diesen und weiteren Anzeichen ist es ratsam, eine E-Mail nicht zu öffnen und die Links und Anlagen ungeöffnet zu vernichten. Ist der Absender bekannt, sollte man diesen bei Unsicherheiten kontaktieren, damit der Computer nicht heimlich mit einer Schadsoftware infiziert wird.

Wie man Spamfilter und Junkfilter in Mailprogrammen integriert

Nicht jede E-Mail-Adresse wird vom E-Mailanbieter kostenlos auf Spam oder Malware getestet. In der Regel bieten Provider eine fortlaufende, professionelle Prüfung gegen eine Monatsgebühr an. Wer auf die Erstprüfung des Providers verzichten möchte, kann alternativ ein Mailprogramm nutzen, um seine E-Mails checken zu lassen. Gleiches gilt, wenn man die vom Provider geprüften Mails durch einen zusätzlichen Filterschutz optimieren möchte. Der Junkfilter kann in den meisten Mailprogrammen ohne große Mühe aktiviert werden. Damit können Spam- oder Phishingmails abfangen werden, die vom Spamfilter des E-Mail-Providers nicht erkannt wurden. Dies erhöht die Datensicherheit zusätzlich.

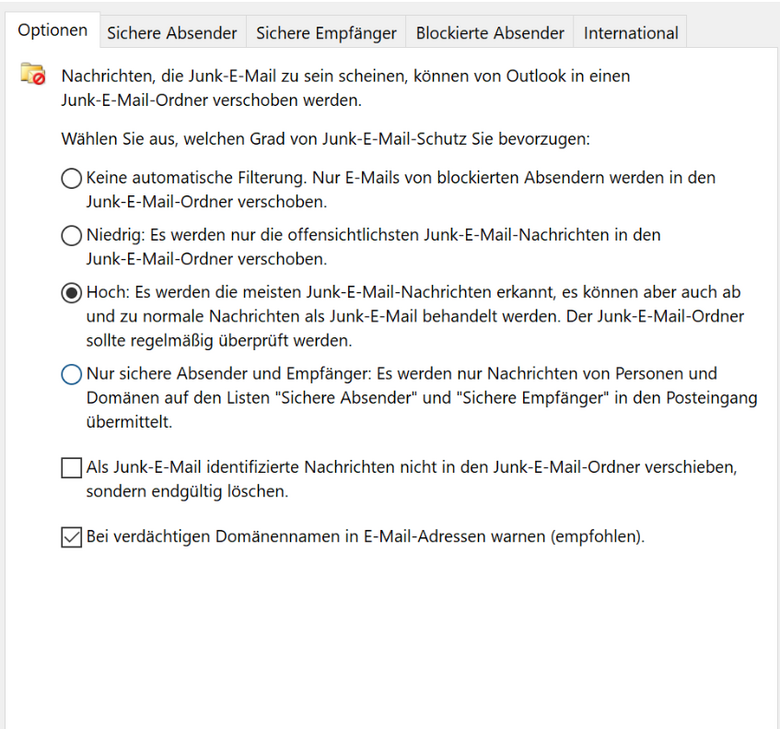

Junk-E-Mail-Filter in Microsoft Outlook einschalten – so einfach geht´s

Der Junk-E-Mail-Filter in Microsoft Outlook kann einfach in der Menüleiste aktiviert werden. Er befindet sich im Menüpunkt „Löschen“ und wird als „durchsichtiger Avatar mit Verbotsschild“ dargestellt. Mit einem Klick auf das Icon öffnet sich das Menü des Junk-E-Mail-Filters unter dem Unterpunkt „Junk-E-Mail-Optionen“. In der Folge kann die Intensität der Filterung eingestellt werden.

Nach der Einstellung werden Nachrichten, die von Outlook als Junkmail identifiziert werden, automatisch in den Junk-E-Mail-Ordner verschoben.

Durch die Aktivierung der Checkbox „Bei verdächtigen Dömanennamen in E-Mail-Adressen warnen“ erfolgt zusätzlich ein Sicherheitshinweis, bevor ein Link in einer E-Mail aktiviert wird. Diese Sicherheitseinstellungen können dazu beitragen, dass die E-Mail-Kommunikation sicherer und professioneller abläuft. Trotz der fortgeschrittenen Filtermethoden lohnt es sich, von Zeit zu Zeit den Junk-E-Mail-Ordner zu überprüfen. Dies ist zielführend, da in seltenen Fällen ebenfalls wichtige Nachrichten ausgesiebt werden können.

Die Junk-Filter-Einstellungen in Thunderbird aktivieren

In Thunderbird, dem kostenlosen Mailprogramm des Browsers Firefox, können ebenfalls Junk-Filter-Einstellungen vorgenommen werden. Thunderbird nutzt einen lernfähigen Algorithmus, der standardmäßig aktiviert ist. Der adaptive, selbstlernende Filter kann zusätzlich angeschaltet werden. Er lernt aus dem bisherigen Umgang mit den E-Mails und leitet ab, welche Nachrichten erwünscht sind und als Spammails klassifiziert werden können.

Die Junk-Filter-Einstellungen in Thunderbird können unter:

- Extras > Einstellungen > Sicherheit und im weiteren Verlauf

- In der Registerkarte Junk

angepasst werden. Mit einem Klick auf: „Junk-Protokoll für selbstlernenden Filter aktivieren“ wird der adaptive Filter eingeschaltet.

Kein Spam-Filter in Windows Mail

In der aktuellen Version von Windows Mail, die mit Windows 10 standardmäßig und kostenlos angeboten wird, ist kein eigener Spam-Filter verbaut. Windows Mail bildet die Systemordner des E-Mailproviders 1:1 ab. Bietet ein Anbieter, beispielsweise GMX oder Yahoo eine Junk-E-Mail-Funktion an, wird ein Ordner in Windows Mail ebenfalls abgebildet. Einstellungsmöglichkeiten für einen bordeigenen Spam-Filter sind bei Microsoft erst in Microsoft Outlook möglich.

Die Felder „An“, „Cc“ und „Bcc“ – wichtig für Ihre Kommunikation

Mit großer Sicherheit sind Ihnen bei einem Blick in Ihr Mailprogramm die Felder „An“ „Cc“ und Bcc“ aufgefallen. Diese erscheinen standardmäßig in allen Mailprogrammen, wenn Sie eine E-Mail versenden möchten.

Das Feld „An“ ist das wichtigste Eingabefeld und essenziell, um eine Nachricht zu versenden. Es steht als Platzhalter für den Empfänger. Im Feld „An“ muss die Empfänger-E-Mail-Adresse nach folgendem Muster angegeben werden:

local-part = z. B.: max.muster / domain-part = z.B. gmx.de getrennt durch das @-Zeichen.

Beispiel: max.muster@gmx.de

Tragen Sie in das Feld „An“ die Empfänger ein, die Sie mit Ihrer E-Mail gezielt ansprechen möchten und von denen Sie beispielsweise eine Rückmeldung oder eine Aktion erwarten. Jede E-Mail muss einen An-Empfänger enthalten, ansonsten ist kein E-Mail-Versand möglich.

Das Feld „Cc“ bedeutet aus dem Englischen übersetzt „Carbon copy.“ Im Deutschen würde man „Cc“ als Durchschrift bezeichnen. Geben Sie eine E-Mail-Adresse in das Feld Cc ein, versenden Sie eine Kopie der E-Mail zusätzlich an weitere Empfänger. Im betrieblichen Umfeld ist es beispielsweise üblich, über diesen Weg Vorgesetzte oder andere Mitarbeiter zu informieren. Die E-Mail wird direkt an den oder die Empfänger versandt. Adressaten können aus dem Cc-Feld auslesen, welche weiteren Personen die Nachricht ebenfalls erhalten haben. In das Cc-Feld tragen Sie zusammenfassend die Empfänger ein, die Sie über den Inhalt der E-Mail informieren möchten, von denen Sie aber keine Rückmeldung oder Aktion erwarten.

Die Abkürzung im Feld „Bcc“ bedeutet wörtlich „Blind carbon copy.“ Übersetzt bezeichnet es einen unsichtbaren Durchschlag. Man verwendet das Eingabefeld „Bcc“ in Ausnahmefällen, beispielsweise wenn man aus nachweisbaren Gründen ausschließen möchte, dass der Empfänger einer Nachricht nicht erfährt, welche weiteren Personen die E-Mail ebenfalls erhalten haben.

Das Feld „Bcc“ kann ebenfalls genutzt werden, wenn eine E-Mail an einen Verteiler mit mehreren Empfängern versandt werden soll. In diesem Fall gibt man die E-Mail-Adressen aller Adressaten in das Feld Bcc ein. Alle Adressaten erhalten die E-Mail. Sie können gleichzeitig weder nachvollziehen, welche Personen Teil des Verteilers sind, noch wissen sie, wie die E-Mail-Adressen der Empfänger lauten. Dass Empfänger auf „Bcc“ stehen, erkennen Sie nach dem Öffnen der E-Mail beim Blick in den Absenderbereich der Nachricht, wenn keine E-Mail-Adressen aufgeführt sind.

Mit den unterschiedlichen Empfänger-Feldern teilen Sie den Empfängern gezielt mit, in welchem Bezug sie zu der Nachricht stehen und welche Reaktion Sie erwarten.

Eine versandte E-Mail zurückrufen – das sind Ihre Möglichkeiten

Jeder kennt das Gefühl bei folgender Situation: Sie schreiben eine E-Mail und haben vergessen, einen bedeutsamen E-Mail-Anhang anzufügen oder einen wichtigen Kontakt in „Cc“ zu setzen. Da eine E-Mail in Sekundenbruchteilen den Empfänger erreichen kann, ist es schwierig, versandte E-Mails zurückzurufen. Damit das Vorhaben gelingt, kommt es vor allem auf Schnelligkeit an.

E-Mail aus Microsoft Outlook zurückrufen

Beim Zurückrufen einer E-Mail wird versucht, eine gesendete Nachricht aus den Postfächern der Empfänger abzurufen, falls diese noch nicht gelesen wurde. Aus diesem Grund sollten sie eine fälschlich übersandte E-Mail schnell zurückrufen. Sie können die Nachricht ebenfalls gegen eine Ersatznachricht austauschen.

Unter Microsoft Outlook ist die Möglichkeit eines Rückrufs von Nachrichten verfügbar:

- Wenn sowohl der Sender wie der Empfänger über ein Microsoft 365-oder ein Microsoft Exchange-E-Mail-Konto in derselben Organisation verfügen.

Um eine Nachricht aus Outlook zurückzurufen, gehen Sie wie folgt vor:

Wählen Sie im Ordnerbereich auf der linken Seite des Outlook-Fensters den Ordner „Gesendete Elemente“ aus.

Öffnen Sie die Nachricht, die Sie zurückrufen möchten durch einen Doppelklick.

Wählen Sie auf der Registerkarte Nachricht > Aktionen aus und betätigen Sie die Schaltfläche „Diese Nachricht zurückzurufen“.

E-Mails von Serviceprovidern wie GMX, Gmail oder Web.de zurückzurufen, ist prinzipiell nicht möglich. Beim E-Maildienst Gmail des Anbieters Google kann eingestellt werden, dass eine Nachricht für 30 Sekunden in einer Warteschlange verbleibt. In dieser Zeit hat man die Möglichkeit, das Senden zu unterbrechen. Nach 30 Sekunden wird die E-Mail endgültig verschickt und kann ebenfalls nicht mehr zurückgeholt werden.

Zusammenfassend ist es wichtig, jede E-Mail vor dem Versand zu überprüfen. Die Beantwortung der folgenden Fragen vor dem Senden einer Nachricht kann helfen, unrichtige oder unvollständige E-Mails zu vermeiden:

- Habe ich alle Empfänger der Nachricht berücksichtigt?

- Sind die E-Mail-Adressen in den Feldern: „An“, „Cc“ und „Bcc“ korrekt zugeordnet?

- Verfügt die E-Mail über einen aussagefähigen Betreff?

- Habe ich alle relevanten Mail-Anhänge hinzugefügt?

- Habe ich meinen Text auf Rechtschreib- und Zeichenfehler und Vollständigkeit überprüft?

- Wurde die richtige Mail-Signatur eingefügt?

Mit dieser Checkliste können Sie sichergehen, dass fehlerhafte oder unvollendete Nachrichten nicht versandt werden und ausschließlich professionell vorbereitete E-Mails Ihre Empfänger erreichen.

Info:

Kalendereinstellungen der Besprechungsanfragen im Outlook-Kalender und in allen anderen Kalenderapplikationen können einfacher zurückgeholt werden als Mails. In Outlook markieren Sie hierfür einfach den eingestellten Termin im Kalender und suchen im Menü den Unterpunkt „Löschen.“ Nach dem Betätigen der Löschen-Funktion erhalten alle Teilnehmer eine Information, dass der Termin gecancelt wurde. Beim Löschen einer Besprechungsanfrage ist es sinnvoll, den Anlass des Rückrufs im Text an die Teilnehmer aufzuführen, um Rückfragen zu vermeiden.

Alternative zu E-Mails: Mailinglisten und worauf man achten sollte

Als Mailingliste bezeichnet man grundsätzlich einen E-Mail-Verteiler. Das Prinzip von Mailing-Listen ist einfach und praxiserprobt und wird vor allem bei Newslettern angewandt.

Im ersten Schritt trägt sich ein Interessent in eine Mailing-Liste ein. Er abonniert beispielsweise den Newsletter eines Unternehmens, für dessen Produkte er sich interessiert. Nachdem die E-Mail-Adresse geprüft und die datenschutzrechtlichen Hinweise gelesen wurden, ist der Interessent Teil der Mailing-Liste. Wird ein neuer Newsletter versandt, erhält er diesen zusammen mit allen anderen Mitgliedern per E-Mail.

In der Regel unterscheidet man zwischen:

- Moderierten und

- Unmoderierten Mailinglisten.

Bei moderierten Mailinglisten wird eine Nachricht proaktiv von einem verantwortlichen Moderator geprüft, bevor diese an alle Teilnehmer weitergeleitet wird. Ein wichtiges Prüfkriterium ist unter anderem die sogenannte Netiquette. Sie beschreibt die Regeln für ein soziales Kommunikationsverhalten im Internet. Enthält eine Nachricht rassistische oder verletzende Kommentare oder unhöfliche Redewendungen, wird sie nicht weitergeleitet. Moderatoren prüfen eine Nachricht ebenfalls inhaltlich, damit kein Spam oder Werbebotschaften ungefiltert weiterversandt werden. Bei unmoderierten Mailing-Listen wird im Gegensatz jede Nachricht ohne Prüfung allen Adressanten zugestellt.

Mailing-Listen sind bequem und effizient. Da bei E-Maillisten personenbezogene Daten wie die persönliche E-Mail-Adresse frei zugänglich sein können, muss jede Mailing-Liste nach den Vorgaben der Datenschutzgrundverordnung (DSGVO) geprüft werden. Personenbezogene Daten müssen zu jeder Zeit geschützt und uneinsehbar aufbewahrt werden und dürfen nicht für unberechtigte Personen abrufbar sein.

Eine Mailing-Liste kann unbewusst ebenfalls entstehen, wenn man mehrere E-Mail-Adressen in Klarschrift im Feld „An“ einer E-Mail vermerkt. Jeder Empfänger hat in diesem Fall Zugriff auf die übersandten Daten. Um dies zu umgehen, ist es sinnvoll, das Adressfeld „Bcc“ zu nutzen, wenn Nachrichten an mehrere Empfänger versendet werden müssen. Durch dieses Vorgehen ist garantiert, dass alle Adressaten die datenschutzkonforme E-Mail erhalten.

Mailinglisten für den privaten Gebrauch

Mailinglisten sind aus dem Privatbereich nicht wegzudenken. Möchte man mit mehreren Personen simultan per Mail kommunizieren, ist die E-Mail der kleinste gemeinsame Nenner. Eine andere Option zur Kommunikation sind Messenger wie Facebook oder WhatsApp. Facebook-Gruppen stoßen in vielen Fällen auf Ablehnung, da aus Datenschutzgründen nicht jeder bei Facebook mitmachen will. Ein Online-Forum ist aufwendig und benötigt viel Einrichtungszeit, sodass E-Mails auf den ersten Blick die beste Option darstellen.

E-Mail-Verteiler, die über ein gewöhnliches Mailprogramm gesteuert werden, haben einen entscheidenden Nachteil. Nicht jeder Nutzer kennt und beachtet die Kommunikationsregeln und das Chaos ist vorprogrammiert. Während die einen ausschließlich einem Einzelnen antworten, obwohl sie alle ansprechen wollten, gehen andere User den umgekehrten Weg. Wer den Verteiler verlassen möchte, steht ebenfalls vor Herausforderungen, da seine Adresse ist nicht nur einmal zentral gespeichert ist. Jeder Teilnehmer der Gruppe besitzt die Mailadresse, was ebenfalls aus Datenschutzsicht problematisch ist.

Eine zentrale Mailingliste ist der Ausweg aus diesem nervtötenden Dilemma. Vor allem in

- Universitäten oder

- Zur Kommunikation in der Schule,

- Im Job oder

- Für Hobbys,

sind Mailinglisten aufgrund ihrer einfachen Einrichtung die erste Wahl.

Es gibt verschiedene Anbieter im Internet, die einfach und effektiv zu bedienen sind. Ein gebührenfreier Anbieter von Mailinglisten ist zum Beispiel Google Groups. Wenn Sie Wert auf Datenschutz nach deutschem Gesetz legen, können Sie eine Mailingliste kostenlos bei Posteo einrichten. Bei JPBerlin können Sie bis zu fünf Mailinglisten für sieben Euro monatlich buchen. Einen eigenen Listenserver setzen Sie zum Beispiel mit ezmlm auf. Die Software mailman eignet sich ebenfalls zur Verwaltung von Mailinglisten mit Administrator und unterschiedlichen Verteilerlisten.

Zusammenfassung zu E-Mails und deren Verwendung

Es ist heutzutage üblich, Informationen und Dokumente per E-Mail zu versenden. Jeden Tag werden Milliarden von Mails in Sekundenschnelle ausgetauscht. Die E-Mail gilt aus diesem Grund als eines der wichtigsten und effizientesten Kommunikationsmittel.

Um eine Mailadresse einzurichten, benötigt man im ersten Schritt einen Anbieter, der die Mails und das Konto verwaltet. Es gibt unzählige Provider, die kostenlose oder kostenpflichtige Varianten einer E-Mail-Adresse anbieten. Die Anmeldung bei einem E-Mail-Provider ist einfach und in wenigen Schritten möglich. Kostenpflichtige E-Mail-Konten besitzen viele Vorteile gegenüber den unentgeltlichen Versionen. Einen wesentlichen Mehrwert stellt ein integrierter Spam-Filter dar, der Werbe-Mails und Mail mit angehängten Schadprogrammen und Viren sorgfältig aussortiert. Ein Junk-Filter erleichtert die Arbeit mit E-Mails und macht die Kommunikation sicherer.

Es ist möglich, Mails direkt beim Anbieter über Webmail zu senden oder zu empfangen. Als Webmail bezeichnet man eine browsergestützte Bearbeitung von E-Mails ohne lokales Mailprogramm. Mailprogramme, wie Thunderbird, Microsoft Outlook, Windows Mail oder Apple Mail verfügen über umfangreiche Vorteile. Angeführt werden können beispielsweise das individuelle Archivieren von Nachrichten oder die bessere Zusammenarbeit mit weiteren Usern in Teamstrukturen.

Im Mailprogramm muss ein User entscheiden, ob er mit dem POP3 oder dem IMAP-Protokoll Nachricht senden und empfangen möchte. Das IMAP-Protokoll speichert Daten nicht lokal und ist vor allem für User interessant, die mit mehreren Endgeräten arbeiten. Darüber hinaus bietet es Vorteile im Datenschutz. Abhängig vom verwendeten Protokoll unterscheiden sich die Spezifikationen zum Posteingangsserver, zum Postausgangsserver und zur Konfiguration der Serveradressen.

Beim Einrichten einer persönlichen E-Mail-Adresse ist es essenziell, ein eingängiges und sicheres Passwort zu wählen. Beim Versenden von Mails sollte man darüber hinaus darauf achten, eine Signatur einzuarbeiten. Diese erlaubt es Adressaten zu jeder Zeit, den Empfänger zu erkennen. Eine spezifische Anrede und ein Betreff gehören ebenfalls in jede E-Mail. Neben dem Text der E-Mail können Anhänge, beispielsweise Dokumente, Bilder oder Videos mit einer Nachricht versandt oder empfangen werden.

E-Mail-Anhänge sollten eine Größe von 5 MB nicht überschreiten. Beim Empfang von Mails mit Anhängen muss geprüft werden, ob der Absender vertrauenswürdig ist. Dies ist wesentlich, da Anhänge zu jeder Zeit Schadsoftware und Viren enthalten können, die den Personal Computer unbemerkt infizieren.

Bevor man sich für einen E-Mail-Anbieter und eine persönliche E-Mail-Adresse entscheidet, ist es bedeutsam, alle Angebote zu entscheiden. In diesem Fall findet man einen Anbieter, der zu den persönlichen Vorstellungen und Rahmenbedingungen passt. Wer die wichtigsten Grundbegriffe zu E-Mails kennt und Mailprogramme steuern kann, ist in der Lage professionell per E-Mail zu kommunizieren.